Trong thế giới an ninh mạng, nếu các cuộc tấn công từ chối dịch vụ (DDoS) giống như một toán cướp ồ ạt dùng vũ lực phá cổng trước, thì backdoor (cửa hậu) lại giống như một kẻ trộm đã lặng lẽ đánh chìa khóa riêng, điềm nhiên mở cửa sau và tản bộ vào nhà bạn bất cứ lúc nào hắn muốn. Khái niệm này không chỉ giới hạn trong các kịch bản của phim ảnh Hollywood mà là một mối đe dọa thường trực, cực kỳ tinh vi và nguy hiểm đối với bất kỳ hệ thống máy tính, phần mềm hay trang web nào trên toàn cầu.

Sự nguy hiểm của backdoor nằm ở chữ “ẩn mình”. Nó có thể tồn tại trong hệ thống của bạn hàng tháng, thậm chí hàng năm trời mà không hề bị các phần mềm diệt virus truyền thống phát hiện. Vậy chính xác backdoor là gì? Con đường lây nhiễm của chúng ra sao và làm thế nào để một doanh nghiệp có thể quét sạch “kẻ nội gián” này khỏi hệ thống? Bài viết chuyên sâu này sẽ bóc tách mọi góc khuất về backdoor và trang bị cho bạn những phương pháp phòng thủ vững chắc nhất.

1. Backdoor Là Gì? Bản Chất Và Cơ Chế Hoạt Động Của “Cửa Hậu”

Để trả lời cho câu hỏi backdoor là gì, xét về mặt kỹ thuật, backdoor là một đoạn mã, một phần mềm hoặc một phương pháp giấu giếm nhằm qua mặt các cơ chế xác thực thông thường (như rào cản tường lửa, màn hình đăng nhập yêu cầu tên người dùng và mật khẩu, hoặc mã hóa) để truy cập trái phép vào một hệ thống máy tính, cơ sở dữ liệu hoặc thiết bị IoT.

Khi một backdoor được cài đặt thành công, kẻ tấn công (hacker) có thể truy cập từ xa vào hệ thống cấp cao (thường là quyền Admin hoặc Root), cho phép chúng tự do ra lệnh, chỉnh sửa, xóa bỏ và kiểm soát toàn bộ dữ liệu mà quản trị viên hợp pháp không hề hay biết.

Cơ chế hoạt động cốt lõi:

Mục tiêu của hacker là không cần phải “vất vả” tìm kiếm lỗ hổng mới hay bẻ khóa mật khẩu (brute-force) cho những lần xâm nhập sau. Chúng chỉ cần tấn công hệ thống thành công một lần duy nhất. Khi đã vào được bên trong, chúng sẽ bí mật cấy một backdoor. Đoạn mã độc này có nhiệm vụ mở một cổng kết nối ngầm (port) hoặc liên tục gửi tín hiệu “ping” về máy chủ điều khiển của hacker. Từ đó, bất chấp việc bạn có đổi mật khẩu quản trị mạng, nâng cấp hệ thống hay thay đổi cấu hình, hacker vẫn nắm trong tay một backdoor bí mật để quay lại thao túng mọi thứ.

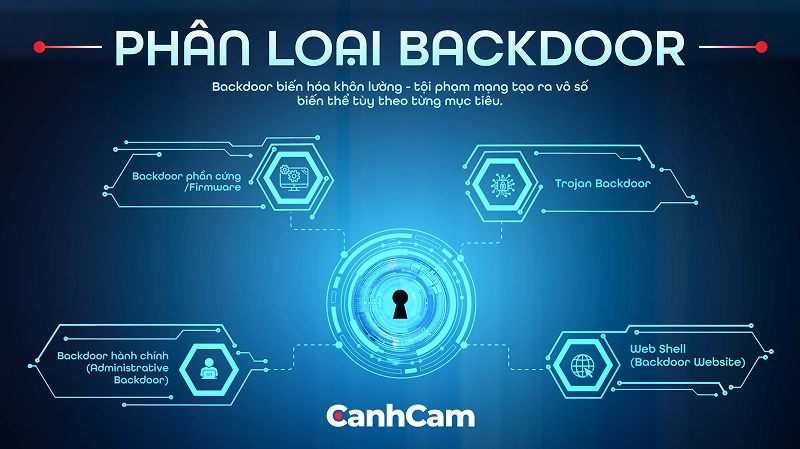

2. Phân Loại Backdoor: Muôn Hình Vạn Trạng Trên Không Gian Mạng

Backdoor không có một hình hài cố định. Tùy thuộc vào mục đích tấn công và đối tượng nhắm đến, giới tội phạm mạng thiết kế ra rất nhiều loại backdoor khác nhau:

- Backdoor phần cứng/Firmware: Đây là loại backdoor ở cấp độ cực kỳ tinh vi và gần như không thể phát hiện bằng các phần mềm bảo mật thông thường. Nó được cấy trực tiếp vào chip điện tử, bo mạch chủ, bộ định tuyến (router), hoặc phần sụn (firmware) của thiết bị ngay từ khâu sản xuất. Dù bạn có định dạng (format) ổ cứng hay cài lại toàn bộ hệ điều hành, backdoor này vẫn tồn tại rất lâu cùng thiết bị nếu không cập nhật firmware chính hãng.

- Backdoor hành chính (Administrative Backdoor): Đôi khi, backdoor không phải do hacker tạo ra mà do chính các lập trình viên. Trong quá trình phát triển phần mềm, họ cố tình tạo ra một tài khoản ẩn để tiện việc kiểm tra, sửa lỗi (debug) từ xa. Tuy nhiên, khi phần mềm được phát hành, nếu họ quên xóa lối đi này, nó sẽ trở thành một backdoor chí mạng để hacker khai thác.

- Trojan Backdoor: Đây là hình thức lây nhiễm backdoor phổ biến nhất đối với người dùng cá nhân. Hacker ngụy trang backdoor bên trong các phần mềm miễn phí (phần mềm bẻ khóa/crack), trò chơi điện tử, hoặc tài liệu đính kèm email. Khi nạn nhân tải và mở file, backdoor sẽ âm thầm tự cài đặt vào lõi hệ điều hành.

- Web Shell (Backdoor Website): Đây là loại backdoor đặc thù dành cho môi trường web. Sau khi khai thác được lỗ hổng của website, hacker sẽ tải lên máy chủ web một file chứa mã độc. File backdoor này hoạt động như một bảng điều khiển ngầm, cho phép hacker thao tác trực tiếp với cơ sở dữ liệu và mã nguồn website của bạn.

3. Con Đường Lây Nhiễm: Backdoor Xâm Nhập Bằng Cách Nào?

Để chống lại kẻ thù, bạn phải biết chúng đi vào từ cửa nào. Dưới đây là những kịch bản lây nhiễm backdoor điển hình nhất:

- Social Engineering và Phishing: Hacker gửi một email giả mạo yêu cầu nhân viên công ty tải xuống một tệp hợp đồng (thực chất là chứa Trojan backdoor). Chỉ một cú click chuột vô ý của nhân viên, toàn bộ hệ thống mạng nội bộ sẽ bị chọc thủng.

- Sử dụng theme/plugin Nulled (Bản crack): Rất nhiều chủ website tải các giao diện (theme) hoặc plugin WordPress bản trả phí nhưng được chia sẻ miễn phí trên mạng. Thực tế, rất nhiều các bản chia sẻ lậu này đều đã bị chèn sẵn backdoor.

- Khai thác lỗ hổng phần mềm chưa được vá: Nếu quản trị viên lười cập nhật các bản vá từ nhà cung cấp, hacker sẽ dùng công cụ dò quét tự động để xuyên thủng hệ thống và thả backdoor vào máy chủ.

Đây cũng là lý do nhiều doanh nghiệp lựa chọn sử dụng dịch vụ chăm sóc website định kỳ để theo dõi bảo mật, cập nhật plugin/theme và xử lý sớm các lỗ hổng trước khi bị hacker khai thác.

4. Mục Đích Của Hacker Khi Cài Đặt Backdoor Là Gì?

Nhiều người thắc mắc mục đích thực sự phía sau backdoor là gì? Việc rình rập và cài đặt backdoor đòi hỏi sự kiên nhẫn và kỹ thuật cao, và chúng thường nhằm vào 4 mục tiêu chính sau:

- Duy trì quyền kiểm soát lâu dài: Mục tiêu của hacker không phải là phá hoại ngay lập tức. Chúng muốn dùng backdoor để duy trì một cứ điểm vững chắc trong hệ thống mục tiêu, thăm dò và chờ đợi thời cơ.

- Đánh cắp dữ liệu kinh doanh: Backdoor mở ra một đường ống bí mật giúp hacker rỉ rả hút dữ liệu ra ngoài. Hàng triệu thông tin thẻ tín dụng, hồ sơ y tế, công thức bí mật sẽ bị tuồn ra chợ đen thông qua backdoor mà hệ thống cảnh báo không hề nhận ra.

- Xây dựng mạng lưới Botnet: Bằng cách lây nhiễm backdoor lên hàng chục ngàn máy chủ, hacker tạo ra một đội quân “thây ma” để thực hiện các cuộc tấn công từ chối dịch vụ (DDoS) hoặc đào tiền ảo.

- Tống tiền (Ransomware): Khi đã hút cạn giá trị dữ liệu, hacker sẽ dùng backdoor như một ngòi nổ để kích hoạt Ransomware, mã hóa dữ liệu doanh nghiệp và yêu cầu tiền chuộc.

5. Phương Pháp Rà Soát, Phát Hiện Và Phòng Chống Backdoor Website

Vì backdoor được sinh ra để tàng hình, việc phát hiện chúng bằng mắt thường là vô vọng. Bạn cần một chiến lược bảo mật toàn diện để ngăn chặn backdoor website:

Giám Sát Lưu Lượng Mạng Bất Thường

Một backdoor thường gửi dữ liệu về máy chủ của hacker theo chu kỳ. Hãy sử dụng các công cụ giám sát mạng để kiểm tra xem có thiết bị nào đang bí mật gửi lượng lớn dữ liệu ra một địa chỉ IP lạ thông qua backdoor hay không.

Triển Khai WAF Và EDR Chuyên Sâu

Đối với website, Tường lửa ứng dụng web (WAF) là lớp khiên không thể thiếu. WAF có thể nhận diện các đặc điểm của các loại backdoor (Web Shell) phổ biến và chặn đứng chúng trước khi chúng kịp thực thi.

Kiểm Soát Tính Toàn Vẹn Của Tệp (FIM)

Đây là vũ khí tối thượng trị backdoor web. Bất cứ khi nào có một file backdoor mới lạ bị tải lên, hệ thống FIM sẽ lập tức báo động đỏ để quản trị viên vào kiểm tra.

Tuyệt Đối Nói “Không” Với Phần Mềm Lậu

Xóa bỏ hoàn toàn các theme/plugin lậu để chặn đứng nguy cơ lây nhiễm backdoor. Việc mua bản quyền phần mềm chính hãng rẻ hơn gấp ngàn lần so với chi phí khắc phục hậu quả khi toàn bộ dữ liệu bị hacker đánh cắp qua backdoor.

6. Cần Làm Gì Khi Phát Hiện Hệ Thống Đã Nhiễm Backdoor Web?

Nếu bạn nghi ngờ hoặc phát hiện ra backdoor là gì đang hoạt động trong hệ thống của mình, hãy bình tĩnh thực hiện các bước sau:

- Cô lập ngay lập tức: Ngắt kết nối Internet của máy chủ bị nhiễm để cắt đứt liên lạc giữa backdoor và hacker.

- Tìm kiếm chuyên gia: Liên hệ với bộ phận an ninh mạng để họ tiến hành bóc tách backdoor, phân tích đường đi của hacker.

- Khôi phục từ bản sao lưu sạch: Cài đặt lại từ đầu và phục hồi dữ liệu từ bản sao lưu được tạo ra trước thời điểm bị nhiễm backdoor.

Lời Kết

Backdoor là một minh chứng rõ ràng cho thấy an ninh mạng không bao giờ có sự an toàn tuyệt đối 100%. Hiểu rõ backdoor là gì và cách nó vận hành chính là bước phòng vệ đầu tiên. Đừng để đến lúc hệ thống bị mã hóa tống tiền qua một backdoor bị bỏ quên mới bắt đầu loay hoay tìm cách khắc phục. Sự chủ động trong việc đầu tư vào hệ thống bảo mật chính là tấm khiên vững chắc nhất để chống lại mọi loại backdoor web nguy hiểm.

=